Integrierter Bedrohungsschutz für die ganze Office 365-Umgebung

Gefälschte E-Mails (sogenannte Phishing-Mails) tauchen immer häufiger im Netz auf. Dabei wird versucht, Ihnen als Empfänger wichtige Daten zu stehlen. Auf den ersten Blick sehen diese E-Mails häufig täuschend echt aus. Genau das wird vielen Nutzern zum Verhängnis, wenn sie gutgläubig ihre sensiblen Daten angeben. So kann das Öffnen von Phishing-Mails nicht nur dazu führen, dass Sie Ihren Computer mit einem Virus infizieren, sondern es kann Sie auch richtig Geld kosten.

Microsoft Defender für Office 365 schützt Ihre Organisation vor bösartigen Bedrohungen durch E-Mail-Nachrichten, Links (URLs) und Tools für die Zusammenarbeit.

Microsoft Defender für Office 365 umfasst:

- Richtlinien zum Schutz vor Bedrohungen: Definieren Sie Richtlinien zum Schutz vor Bedrohungen, um den geeigneten Schutzgrad für Ihre Organisation festzulegen.

- Berichte: Anzeigen von Echtzeitberichten, um die Leistung von Defender für Office 365 in Ihrer Organisation zu überwachen.

- Untersuchung von und Antwort auf Bedrohungen: Verwenden Sie brandneue Tools, um Bedrohungen zu untersuchen, zu verstehen, zu simulieren und zu verhindern.

- Funktionen für automatische Untersuchung und Reaktion: Sparen Sie Zeit und Mühe beim Untersuchen und Beheben von Bedrohungen.

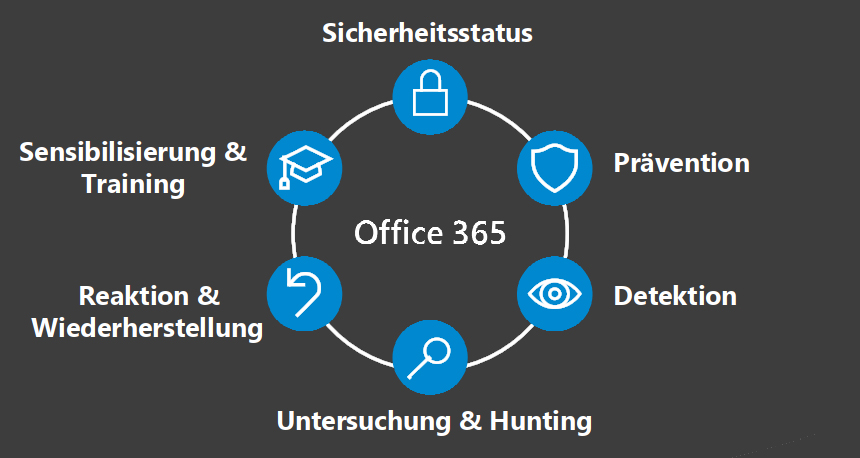

360°- Sicht auf Bedrohungen

Defender für Office 365 unterstützt Unternehmen entlang des gesamten Lebenszyklus eines Angriffs.

Funktionsumfang Microsoft Defender für Office 365 Plan 1

– enthalten in Microsoft 365 Business Premium oder als Add-On für bestimmte Abonnements verfügbar

Konfigurations-, Schutz- und Erkennungsfunktionen:

- Sichere Anlagen: Bietet Zero-Day-Schutz, um Ihr Messagingsystem zu schützen, indem E-Mail-Anlagen auf schädliche Inhalte überprüft werden. Es leitet alle Nachrichten und Anlagen, die keine Viren- und Malware-Signaturen aufweisen, an eine spezielle Umgebung weiter, und verwendet dann Machine Learning- und Analysetechniken, um bösartige Absichten zu erkennen. Wenn keine verdächtigen Aktivitäten gefunden werden, wird die Nachricht an das Postfach weitergeleitet.

- Sichere Links: Bietet eine Zeit-auf-Klick-Überprüfung von URLs, beispielsweise in E-Mails und Office-Dateien. Der Schutz ist laufend aktiv und gilt für Ihre Messaging- und Office-Umgebung. Links werden bei jedem Klick gescannt: sichere Links bleiben verfügbar, bösartige Links werden dynamisch blockiert.

- Sichere Anlagen für SharePoint, OneDrive und Microsoft Teams: Schützt Ihre Organisation, wenn Benutzer zusammenarbeiten und Dateien freigeben, indem es schädliche Dateien in Team-Websites und Dokumentbibliotheken identifiziert und blockiert.

- Anti-Phishing-Schutz in Microsoft Defender für Office 365: Erkennt Versuche, die Identität von Benutzern und internen oder benutzerdefinierten Domänen anzunehmen. Es wendet Machine Learning-Modelle und erweiterte Algorithmen zum Erkennen von Identitätswechsel an, um Phishing-Angriffe zu abzuwenden.

- Echtzeiterkennung: Explorer- oder Echtzeiterkennungen helfen Ihrem Sicherheitsteam dabei, Bedrohungen effizient zu untersuchen und darauf zu reagieren.