Infostealer auf macOS sind längst kein Randthema mehr. Über täuschend echte Installer und Social Engineering gelangen Angreifer an Zugangsdaten, Browserdaten und VPN-Informationen – oft unbemerkt.

Mac-Infostealer: Wenn ein Download zum Einfallstor wird

Viele Unternehmen verbinden Malware-Risiken noch immer in erster Linie mit Windows-Systemen. Genau das macht die aktuelle Entwicklung so gefährlich: Auch macOS steht inzwischen verstärkt im Fokus von Angreifern. Sicherheitsforscher von Microsoft berichten, dass Infostealer-Kampagnen seit Ende 2025 gezielt macOS-Umgebungen angreifen und dabei auf Social Engineering, gefälschte Installationsdateien und schädliche DMG-Installer setzen.

Was sind Infostealer überhaupt?

Infostealer sind Schadprogramme, die darauf ausgelegt sind, sensible Informationen unbemerkt von einem Gerät abzugreifen. Dazu zählen unter anderem Benutzernamen und Passwörter, Browserdaten, Session-Daten, Cookies, Autofill-Informationen, VPN-Zugänge, Kommunikationsdaten und teilweise auch Krypto- oder Entwicklerdaten. Genau diese Informationen sind für Cyberkriminelle besonders wertvoll, weil sie sich direkt für weitere Angriffe oder für den Weiterverkauf nutzen lassen.

Warum macOS-Nutzer besonders aufmerksam sein sollten

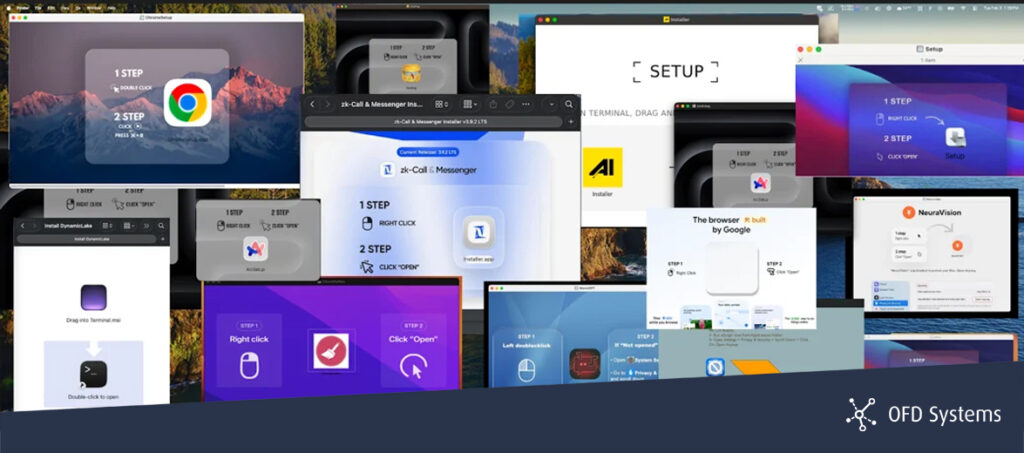

Der Newsletter, auf dem dieser Beitrag basiert, beschreibt ein zentrales Problem sehr treffend: Angreifer setzen auf „real-looking“ Installer, also täuschend echt wirkende Installationsdateien, um Nutzer zur freiwilligen Installation von Schadsoftware zu bewegen. Im gefundenen Mailing wird ausdrücklich darauf hingewiesen, dass auf diese Weise unter anderem Zugangsdaten, VPN-Konfigurationen, Krypto-Informationen, Browser-Autofill-Daten und sogar KI-Konfigurationen abgegriffen und anschließend weiterverkauft werden.

Microsoft beschreibt denselben Trend noch konkreter für macOS: Nutzer werden über manipulierte Webseiten, Fake-Downloads oder sogenannte ClickFix-Methoden dazu gebracht, Schadcode selbst auszuführen oder einen scheinbar legitimen Installer zu starten. Dabei werden unter anderem Browser-Passwörter, Cloud-Zugänge, Session-Daten, Wallet-Informationen und Entwickler-Geheimnisse gesammelt und an die Angreifer übertragen.

Das eigentliche Problem: Der Schwarzmarkt für Zugangsdaten

Der Schaden endet nicht beim einzelnen infizierten Gerät. Infostealer sind deshalb so gefährlich, weil die erbeuteten Daten anschließend häufig auf kriminellen Marktplätzen verkauft oder an andere Tätergruppen weitergegeben werden. Gestohlene Zugangsdaten werden dort zur Handelsware – und können später für Kontoübernahmen, Business E-Mail Compromise, Datendiebstahl oder Ransomware-Angriffe genutzt werden. Laut Cyber.gov.au und Recorded Future sind kompromittierte Zugangsdaten und Infostealer ein wichtiger Baustein moderner Angriffs- und Erpressungsketten.

Warum Unternehmen den Angriff oft zu spät bemerken

Infostealer verhalten sich anders als klassische Ransomware. Sie verschlüsseln in der Regel keine Dateien und erzeugen zunächst keinen sichtbaren Totalausfall. Stattdessen sammeln sie unauffällig Daten im Hintergrund und exfiltrieren diese an die Täter. Genau deshalb bleibt ein Befall häufig zunächst unentdeckt – bis missbrauchte Logins, verdächtige Cloud-Zugriffe oder Folgeangriffe sichtbar werden. Microsoft weist ausdrücklich darauf hin, dass kompromittierte Daten aus solchen Kampagnen zu Datenpannen, unbefugten Zugriffen, Business E-Mail Compromise, Lieferkettenangriffen und Ransomware führen können.

Worauf es bei macOS jetzt ankommt

Für Unternehmen bedeutet das: macOS sollte nicht als „von Haus aus unkritisch“ betrachtet werden. Entscheidend ist vielmehr, wie gut Nutzer gegen Fake-Installer, manipulierte Werbeanzeigen, Phishing-Mails und Social Engineering sensibilisiert sind. Microsoft empfiehlt unter anderem mehr Nutzeraufklärung, Aufmerksamkeit gegenüber verdächtigen Terminal-Aktivitäten und sichere Download-Prozesse, um die Gefahr durch macOS-Infostealer zu reduzieren.

Fazit

Mac-Infostealer sind kein theoretisches Randthema, sondern ein reales Einfallstor für weiterführende Cyberangriffe. Wer auf macOS arbeitet, sollte sich nicht in falscher Sicherheit wiegen: Schon ein scheinbar harmloser Download kann dazu führen, dass Zugangsdaten, Browserinformationen oder VPN-Zugänge in kriminellen Umlauf geraten. Für Unternehmen heißt das, Endgeräte, Nutzerverhalten und Zugangsabsicherung gleichermaßen ernst zu nehmen.